Explorando las Profundidades de Suricata

Suricata: ¿Como usar Suricata?

Suricata, líder en defensa cibernética, no solo detecta, sino anticipa amenazas. Analiza el tráfico en tiempo real, siendo invaluable para identificar proactivamente vulnerabilidades.

Desde la Auditoría hasta la Acción

Suricata va más allá de la detección, brindando respuesta activa. Desde auditoría de seguridad hasta la administración diaria, es el estratega en el complejo escenario de la seguridad informática.

Un Vistazo a sus Habilidades

- Análisis en Tiempo Real: Actúa al instante, garantizando defensa contra amenazas emergentes.

- Adaptabilidad Infalible: Evoluciona continuamente para enfrentar tácticas cambiantes.

- Interfaz Intuitiva: Amigable para usuarios de todos los niveles.

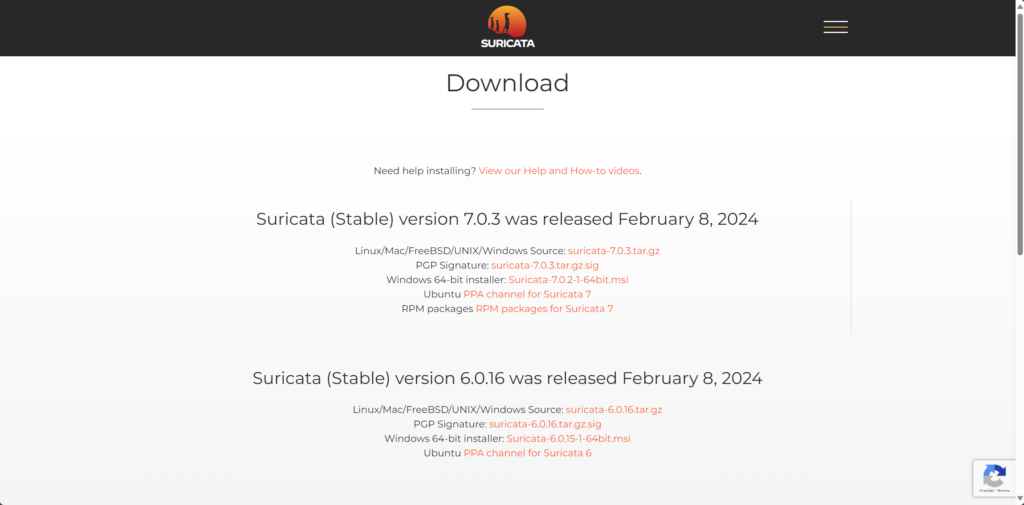

Opciones de Instalación (Versión 7.0.3)

- Fuente Linux/Mac/Windows:

suricata-7.0.3.tar.gz - PGP Signature:

suricata-7.0.3.tar.gz.sig - Windows 64-bit Installer:

Suricata-7.0.2-1-64bit.msi - Ubuntu PPA para Suricata 7

- RPM packages para Suricata 7

Tutoriales en Video

Vídeo

«El siguiente vídeo es una playlist de un total de 5 vídeos«

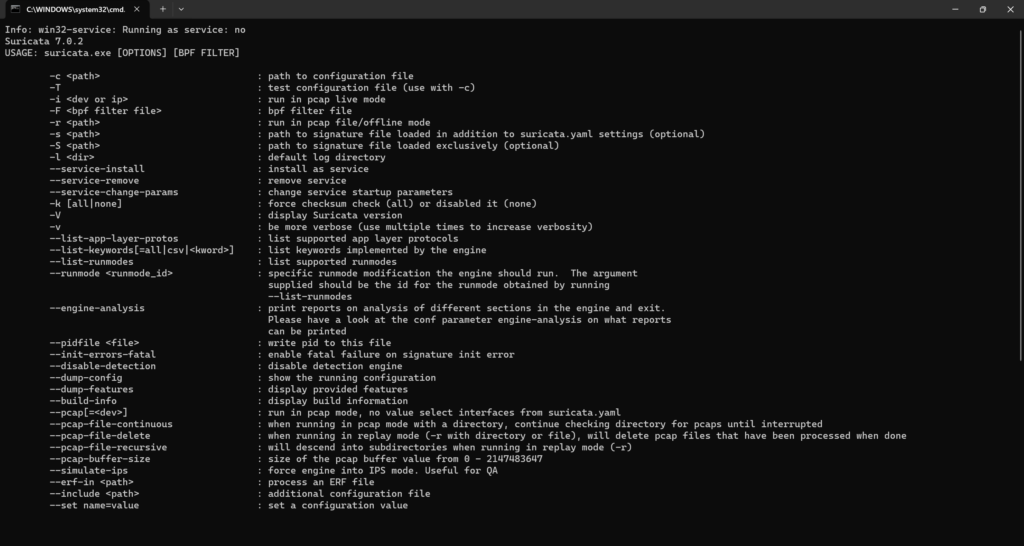

Versión y Configuración

Suricata, en su última iteración 7.0.2, es una herramienta formidable. Ofrece versatilidad con opciones de configuración. Para validar la configuración, usa suricata.exe -T -c suricata.yaml.

Como usar Suricata

Adaptabilidad en acción. Desde el modo en vivo (-i) hasta el modo sin conexión (-r), Suricata se ajusta. Usa --list-runmodes para ver las opciones disponibles.

Instalación y Gestión del Servicio

Gestión fácil. --service-install para instalación, --service-remove para desinstalación. Ajusta parámetros con --service-change-params.

Análisis del Motor

Más allá de la detección. --engine-analysis ofrece informes detallados sobre el rendimiento del motor.

Opciones de Captura y Filtrado

Versatilidad desplegada. Captura en tiempo real (-i), modo sin conexión (-r). Aplica filtros BPF (-F) y gestiona firmas (-s y -S).

Otras Funcionalidades Clave

--list-app-layer-protos: Lista de protocolos de capa de aplicación.--list-keywords: Explora palabras clave implementadas por el motor.--disable-detection: Desactiva el motor de detección.

Comandos Ejemplares: Ejecuta en una interfaz específica (eth0) con firmas (signatures.rules):

suricata.exe -c suricata.yaml -s signatures.rules -i eth0

Documentación Oficial

Documentación Oficial de Suricata

Descubre todo lo que Suricata ofrece, desde protección avanzada hasta opciones flexibles de instalación y recursos adicionales; mejorando tu seguridad digital. ¡Bienvenido al baile de la seguridad informática!

Recursos Adicionales

- Versiones Antiguas

- Bundle libhtp: libhtp releases

- Código Fuente en GitHub: OISF/suricata

- Repositorio Git:

git://phalanx.openinfosecfoundation.org/oisf.git

Y para finalizar; Suricata no es solo un software de seguridad, es la respuesta a la creciente complejidad de los ataques cibernéticos. Únete al baile de la seguridad informática con Suricata y despliega una defensa que no solo sigue el ritmo, sino que lo establece.